网络安全等级保护制度是国家网络安全领域的基本国策、基本制度和基本方法,等保2.0标准在1.0标准的基础上,注重全方位主动防御、安全可信、动态感知和全面审计,实现了对传统信息系统、基础信息网络、云计算、大数据、物联网、移动互联和工业控制信息系统等保护对象的全覆盖。除了保护范围拓宽以外,等保2.0在法律效力、技术标准、安全体系、定级流程、定级指导等方面均发生变化。

等级保护的概念自1994年提出后,经过20多年的发展和演进,在2.0时代发生以上变化,但等级保护的五个等级不变、主体职责也不变。

| 等级 |

名称 |

内容 |

| 第一级 |

用户自主保护 |

用户自主控制资源访问 |

| 第二级 |

系统审计保护 |

用户访问行为需要被审计 |

| 第三级 |

安全标记保护 |

重要敏感信息进行标记访问控制,通过标记实现强制访问结构 |

| 第四级 |

结构化保护 |

主体和客体之间细粒度访问控制,简历可以隐蔽通道,可信计算结构化 |

| 第五级 |

访问验证保护 |

所有过程都需要进行验证 |

|

分类 |

安全控制点 |

保等三级要求内容 |

应对思路 |

| 网络和通信安全 |

入侵防范 |

c)应采取技术措对网络行为进行分析,实现对网络攻击特别是未知的新型网络攻击的检测和分析 |

部署安全防护设备能够对新型网络攻击进行检测和分析,对未知威胁检测需具备云端未知威胁分析引擎,并实现本地防护设备能与云引擎进行联动的功能。具备语音清廉东分析的下一代防火墙或安全感知平台可满足此要求。 |

| 集中管控 |

f)应能对网络中发生的各类安全事件进行识别、报警和分析 |

部署能够对网络中发生的各类安全事件进行识别报警和分析的安全防护设备可以满足此要求,如安全感知平台。 |

|

| 边界防护 |

c)应能对内部用户非授权联到外部网络的行为进行限制或检查 |

新提出从内到外网络的行为进行限制或检查,传统防火墙无法满足此类要求,必须采用具有双向检测能力的下一代防火墙或上网行为管理检测非法无线共享来满足。 |

|

| d)应限制无线网络的使用,确保无线网络通过受控的边界防护设备接入内部网络。 |

必须在无线网络边界增加立全防护设备 |

||

| 安全审计 |

e)应能对远程访问的用户行为、访问互联网的用户行为等单独进行行为审计和数据分析。 |

新增对远程访问用户及互联网访问用户行为单独进行审计分析,数据中心的服务器如果可以访 问互联网或需要进行远程管理或访问,需要在互联网出口单独部署上网行为管理或VPN。 |

|

| 设备和计算安全 |

入侵防范 |

e)应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。 |

应在重要节点部署检测探针,能够检测到对重要节点进行入侵的行为,将日志汇总安全感知平台进行分析,并在发生严重入侵事件时提供报警。 |

根据定级指导,第三级以上的信息系统涉及地市级以上各级政府机关、金融和能源等国家重点行业。国家重点行业需要对信息系统重新进行定级、备案、建设整改、等级测评和监督检查等工作,将加大信息安全产品和咨询服务的投入。等保2.0要求第三级的信息系统应当每年至少进行一次等级测评,第四级的信息系统应当每半年至少进行一次等级测评,将带来持续的产品投入和咨询服务需求。

我国信息安全产业在等保1.0以及“棱镜门”事件的影响下进入加速发展期,等保2.0标准发布将对信息安全产业产生积极影响,相关上市公司收入增速也会有所加快。

参考观研天下发布《2019年中国信息化行业分析报告-行业规模现状与发展潜力评估》

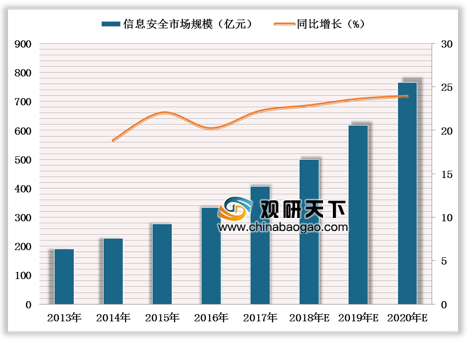

目前我国信息安全产业投入占IT总投入比重显著偏小,行业增速有望持续提升。信息安全投入占我国IT总投入约2%,与美国、欧洲等发达国家和地区5%左右的投入占比有所差距。受到等保2.0的影响,行业增速预计将进一步提升,至少有百亿级增量市场空间。根据相关数据显示,2018年我国信息安全市场规模达500亿元,预计到2020年市场规模将达766.19亿元,cr4年均复合增长率为23.5%。

【版权提示】观研报告网倡导尊重与保护知识产权。未经许可,任何人不得复制、转载、或以其他方式使用本网站的内容。如发现本站文章存在版权问题,烦请提供版权疑问、身份证明、版权证明、联系方式等发邮件至kf@chinabaogao.com,我们将及时沟通与处理。